Bezpieczeństwo aplikacji jest przedmiotem zainteresowania nie tylko przedsiębiorców z nich korzystających, ale także ich klientów i pracowników. W czasach, gdy firmy są tak bardzo narażone na cyberataki, konieczne jest podejmowanie zaawansowanych działań w celu ochrony danych Twojej firmy i jej klientów. Sprawdź, jak o ich bezpieczeństwo dba producent oprogramowania — Cogitech Software House.

Dlaczego bezpieczeństwo oprogramowania jest kluczowe dla każdego biznesu?

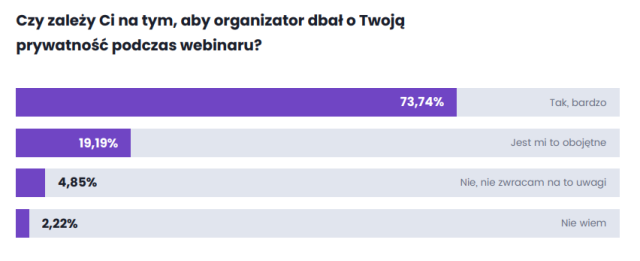

Jednym z najważniejszych aspektów w procesie projektowania aplikacji, zaraz obok doświadczeń użytkowników oraz skalowalności, jest jej bezpieczeństwo. Według raportu Clickmeeting prezentującego opinię internautów na temat ochrony wydarzeń online, aż 73,74% badanych chce, by organizator zadbał o bezpieczeństwo uczestników oraz ich danych.

Źródło: Raport Clickmeeting: Prywatność online 2022

Zignorowanie konieczności odpowiedniego zabezpieczenia aplikacji, może skończyć się źle dla Twojego biznesu. Wyciek danych może zaburzyć pracę całej organizacji, ale nie jest to jedyne zagrożenie. Raz utracone zaufanie klientów trudno jest odbudować, dlatego najlepszym rozwiązaniem jest stosowanie prewencji. Producent oprogramowania, który tworzył aplikację dla Twojej firmy, zna ją od podszewki, dlatego jest w stanie zaplanować i wdrożyć odpowiednie środki bezpieczeństwa.

Działania producenta oprogramowania w zakresie bezpieczeństwa projektu

Dbanie o bezpieczeństwo aplikacji webowych obejmuje wszelkie procesy i działania mające na celu ochronę danych użytkowników i firmy, oraz zapewnienie ciągłej i sprawnej pracy oprogramowania.

Stworzenie aplikacji niepodatnej na kompletnie żadne zagrożenia przez cały czas jej użytkowania, jest praktycznie niemożliwe, dlatego software developer odpowiedzialny za powstanie Twoich rozwiązań IT, powinien zaplanować postępowanie związane z kontrolą aplikacji oraz eliminowaniem potencjalnych zagrożeń.

Rekomendacje odnośnie dobrych praktyk

Okresowe, zaplanowane testowanie systemów informatycznych jest niezbędne dla utrzymania bezpieczeństwa aplikacji. Efektem przeprowadzonych testów są raporty prezentujące aktualny poziom ochrony oprogramowania. Pozwalają one na wskazanie właścicielowi firmy dobrych praktyk, które można wdrożyć w celu podniesienia poziomu bezpieczeństwa wykorzystywanych rozwiązań IT.

Zadbanie o bezpieczeństwo oprogramowanie już na etapie jego powstawania jest niezwykle istotne, jednak nie mniej ważne są regularne testy bezpieczeństwa oraz wdrażanie wytycznych z raportów.

Jakub Cichocki, dyrektor zarządzający, Software House Cogitech

Jeśli chcesz sprawnie śledzić bieżący stopień bezpieczeństwa danych, skorzystaj z wiedzy i doświadczenia producenta oprogramowania w zakresie ochrony Twojej aplikacji.

Anonimizacja i pseudonimizacja danych

Software developer wdraża metody służące ochronie informacji na temat użytkowników aplikacji. W tym aspekcie dbania o bezpieczeństwo pomocne są procesy anonimizacji oraz pseudonimizacji danych.

Anonimizacja oznacza działania uniemożliwiające ustalenie, jakiej osoby dotyczy dany dokument przechowywany w aplikacji. Ułatwia to prowadzenie statystyk, jednak w przypadku takiego rozwiązania ponowne połączenie danych z konkretnym użytkownikiem nie jest już możliwe.

Drugą możliwością jest pseudonimizacja. Może polegać np. na zastąpieniu imienia i nazwiska ciągiem znaków, możliwym do rozszyfrowania na podstawie oddzielnie przechowywanego klucza. Istotne jest jednak to, że pseudonimizacja jest odwracalna, dlatego dane chronione w ten sposób wciąż muszą być zabezpieczone zgodnie z zasadami RODO.

Aktualizacje oprogramowania

Aktualizacje oprogramowania to jedno z zadań realizowanych przez producenta oprogramowania. Mają one na celu zapewnienie organizacji najnowszych wersji aplikacji, a co za tym idzie, sprawnego działania np. systemu zarządzania firmą oraz innych funkcji niezbędnych do prawidłowego działania Twojego biznesu. Aktualizacje służą naprawianiu wad oprogramowania lub wprowadzaniu zamówionych ulepszeń czy nowych funkcji.

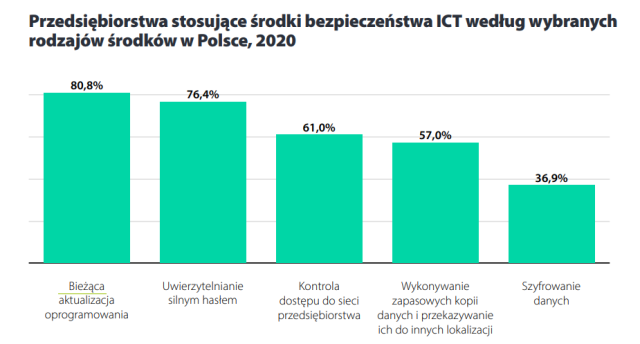

Źródło: Raport: Chmura i cyberbezpieczeństwo w Polsce 2021

Zgodnie z raportem Chmura i cyberbezpieczeństwo w Polsce z 2021 r. bieżąca aktualizacja oprogramowania jest najczęściej stosowanym środkiem bezpieczeństwa w różnego rodzaju organizacjach. Jest to absolutna podstawa w kwestii ochrony aplikacji, jednak warto też pamiętać o testach dedykowanych do potrzeb Twojego oprogramowania.

Refaktoryzacja

Refaktoryzacja może znacznie usprawnić proces obsługi aplikacji i innych działań związanych z utrzymaniem rozwiązań IT należących do Twojej firmy. Weryfikacja kodu na wielu poziomach pozwala na skuteczne usunięcie czynników mogących zagrozić ciągłemu działaniu aplikacji.

Przebudowa przestarzałego kodu zapewnia prawidłowe funkcjonowanie oprogramowania, ale może też znacząco przyspieszyć rozwój projektu, jeśli postanowisz dodać do swojej aplikacji nowe funkcjonalności.

Zadania producenta oprogramowania w kwestii infrastruktury

Do infrastruktury IT, poza oprogramowaniem, zalicza się także serwery, sieci itd. To właśnie infrastruktura informatyczna jest najczęstszym celem cyberataków, dlatego warto dołożyć wszelkich starań, aby zapewnić wykorzystywanym sprzętom i rozwiązaniom bezpieczeństwo i nieprzerwaną pracę.

Postaw na bezpieczeństwo

Wybierając software house, upewnij się, że ochrona Twojej aplikacji jest dla niego priorytetem. Od bezpieczeństwa wykorzystywanych przez Twoje przedsiębiorstwo rozwiązań IT, mogą zależeć losy całej prowadzonej przez Ciebie działalności. Producent oprogramowania powinien mieć wiedzę i doświadczenie w zakresie ochrony danych i budowania bezpiecznych aplikacji.